A ameaça à segurança atual da Internet por parte dos computadores quânticos não é mais teórica. Avanços recentes indicam que uma máquina capaz de quebrar a criptografia amplamente utilizada poderá chegar na próxima década – muito antes do estimado anteriormente. Duas equipes de pesquisa independentes demonstraram como os rápidos avanços no poder da computação quântica estão rapidamente fechando a lacuna para quebrar as bases criptográficas das transações online, criptomoedas e dados confidenciais.

A vulnerabilidade: criptografia de curva elíptica

O cerne do problema está na criptografia do problema de logaritmo discreto da curva elíptica (ECDLP). Este método é fundamental para proteger sistemas digitais modernos. Os bancos, o comércio eletrónico e praticamente todas as principais criptomoedas, incluindo o Bitcoin, dependem do ECDLP porque os computadores convencionais lutam para quebrá-lo. No entanto, os computadores quânticos exploram físicas diferentes, tornando o ECDLP solucionável com poder de processamento suficiente.

Durante décadas, esta foi uma preocupação distante. A enorme complexidade de engenharia da construção de computadores quânticos em grande escala manteve a ameaça hipotética. Mas isso está mudando em um ritmo acelerado.

O limite cada vez menor

Os pesquisadores reduziram drasticamente os requisitos estimados de qubit para quebrar o ECDLP. Em 2019, estimou-se que o cracking RSA-2048 (um método de criptografia relacionado) precisava de 20 milhões de qubits. Em fevereiro de 2024, esse número caiu para apenas 100 mil. Isto não é apenas um progresso incremental; é uma mudança exponencial na viabilidade.

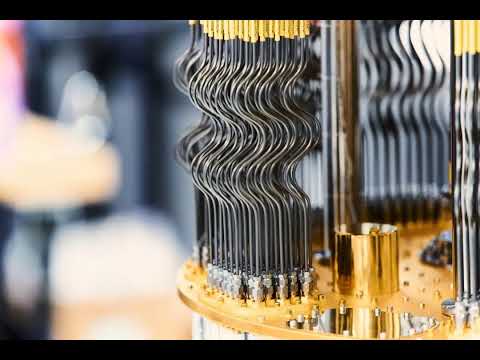

Os computadores quânticos atuais já ultrapassam 1.000 qubits, com os maiores arrays chegando a 6.100. Dolev Bluvstein, da Oratomic, estima que uma máquina com 10.000 qubits poderia quebrar o ECDLP dentro de anos de operação. A equipe de pesquisa quântica do Google, liderada por Ryan Babbush, sugere que 500 mil qubits poderiam alcançar o mesmo resultado em menos de dez minutos.

A velocidade é crítica: um computador quântico poderoso o suficiente poderia interceptar transações de criptomoedas e roubar fundos antes que fossem registrados permanentemente.

A corrida contra o tempo

Embora a construção de uma máquina totalmente funcional de 10.000 qubits possa demorar até ao final da década, a tecnologia subjacente está a progredir tão rapidamente que estimativas conservadoras podem revelar-se demasiado optimistas. A equipe do Google até omitiu detalhes completos de seu algoritmo de descriptografia por razões de segurança, indicando o imediatismo da ameaça.

A natureza descentralizada das criptomoedas torna-as particularmente vulneráveis. Ao contrário dos sistemas bancários tradicionais, que podem potencialmente adaptar as defesas após um ataque, as transações blockchain são irreversíveis uma vez confirmadas.

A mudança para a criptografia pós-quântica

O Instituto Nacional de Padrões e Tecnologia (NIST) já começou a padronizar algoritmos de criptografia pós-quântica (PQC) projetados para resistir a ataques quânticos. O governo federal dos EUA planeja migrar para o PQC até 2035, mas os especialistas recomendam que as organizações façam a transição imediatamente. A Google está a pressionar pela adoção do PQC até 2029, reconhecendo que a janela para ação está a fechar-se rapidamente.

“Estes documentos reforçam a ideia de que a janela para a migração é finita e que o momento de agir é agora.” – Dustin Moody, NIST

A chegada da criptografia resistente a quantum é inevitável, mas a transição será perturbadora. A ameaça iminente sublinha a necessidade urgente de medidas proactivas para salvaguardar o mundo digital antes que seja tarde demais.