Zagrożenie obecnego bezpieczeństwa Internetu ze strony komputerów kwantowych nie jest już teoretyczne. Ostatnie odkrycia wskazują, że maszyna zdolna do łamania szeroko stosowanego szyfrowania może pojawić się w ciągu następnej dekady – znacznie wcześniej, niż wcześniej sądzono. Dwa niezależne zespoły badawcze wykazały, jak szybki postęp w kwantowej mocy obliczeniowej szybko zamyka lukę w łamaniu podstaw kryptograficznych transakcji online, kryptowalut i wrażliwych danych.

Luka: szyfrowanie krzywą eliptyczną

Sednem problemu jest szyfrowanie logarytmem dyskretnym krzywej eliptycznej (ECDLP). Ta metoda jest fundamentalna w ochronie nowoczesnych systemów cyfrowych. Banki, handel elektroniczny i praktycznie wszystkie główne kryptowaluty, w tym Bitcoin, polegają na ECDLP, ponieważ zwykłym komputerom trudno jest go złamać. Jednak komputery kwantowe korzystają z innej fizyki, dzięki czemu ECDLP można rozwiązać przy wystarczającej mocy obliczeniowej.

Przez dziesięciolecia był to odległy problem. Ekstremalna trudność inżynieryjna związana z tworzeniem wielkoskalowych komputerów kwantowych sprawiła, że zagrożenie stało się hipotetyczne. Ale to się zmienia w coraz szybszym tempie.

Zwężający się próg

Naukowcy radykalnie zmniejszyli szacowaną liczbę kubitów potrzebnych do złamania ECDLP. W 2019 r. złamanie RSA-2048 (powiązanej metody szyfrowania) wymagało 20 milionów kubitów. Do lutego 2024 roku liczba ta spadła do zaledwie 100 000. To nie jest tylko stopniowy postęp; jest to wykładnicza zmiana wykonalności.

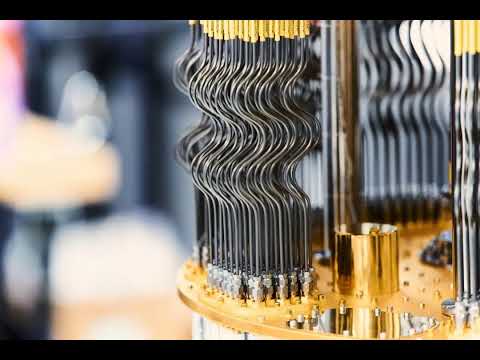

Nowoczesne komputery kwantowe przekraczają już 1000 kubitów, a największe tablice sięgają 6100. Dolev Bluvshtein z Oratomic szacuje, że maszyna o pojemności 10 000 kubitów może złamać ECDLP w ciągu kilku lat działania. Zespół Google zajmujący się badaniami kwantowymi, kierowany przez Ryana Babbusha, sugeruje, że 500 000 kubitów mogłoby osiągnąć ten sam wynik w mniej niż dziesięć minut.

Szybkość ma kluczowe znaczenie: wystarczająco mocny komputer kwantowy może przechwytywać transakcje kryptowalutowe i kraść środki, zanim zostaną ostatecznie zarejestrowane.

Wyścig z czasem

Chociaż zbudowanie w pełni funkcjonalnej maszyny o pojemności 10 000 kubitów może zająć do końca dekady, technologia leżąca u jej podstaw rozwija się tak szybko, że ostrożne szacunki mogą być zbyt optymistyczne. Zespół Google zataił nawet wszystkie szczegóły swojego algorytmu deszyfrowania ze względów bezpieczeństwa, wskazując na bezpośredniość zagrożenia.

Zdecentralizowany charakter kryptowalut czyni je szczególnie wrażliwymi. W przeciwieństwie do tradycyjnych systemów bankowych, które mogą potencjalnie dostosować ochronę po ataku, transakcje na blockchainie są nieodwracalne po potwierdzeniu.

Przejście na szyfrowanie postkwantowe

Narodowy Instytut Standardów i Technologii (NIST) rozpoczął już standaryzację algorytmów szyfrowania postkwantowego (PQC), których zadaniem jest przeciwdziałanie atakom kwantowym. Rząd USA planuje przejście na PQC do 2035 r., ale eksperci wzywają organizacje do natychmiastowego przejścia na tę technologię. Google naciska na wdrożenie PQC do 2029 r., mając świadomość, że okno na podjęcie działań szybko się zamyka.

„Te prace utwierdzają w przekonaniu, że okno na migrację się skończyło i że należy działać już teraz”. – Dustin Moody, NIST

Pojawienie się kryptografii odpornej na kwanty jest nieuniknione, ale przejście to będzie przełomowe. Nadciągające zagrożenie podkreśla pilną potrzebę podjęcia proaktywnych środków w celu ochrony cyfrowego świata, zanim będzie za późno.