La minaccia all’attuale sicurezza Internet rappresentata dai computer quantistici non è più teorica. Recenti scoperte indicano che una macchina in grado di violare la crittografia ampiamente utilizzata potrebbe arrivare entro il prossimo decennio, molto prima di quanto stimato in precedenza. Due gruppi di ricerca indipendenti hanno dimostrato come i rapidi progressi nella potenza del calcolo quantistico stiano rapidamente colmando il divario verso l’infrangimento delle basi crittografiche delle transazioni online, della criptovaluta e dei dati sensibili.

La vulnerabilità: crittografia della curva ellittica

Il nocciolo del problema risiede nella crittografia del problema del logaritmo discreto della curva ellittica (ECDLP). Questo metodo è fondamentale per proteggere i moderni sistemi digitali. Le banche, l’e-commerce e praticamente tutte le principali criptovalute, incluso Bitcoin, si affidano all’ECDLP perché i computer convenzionali faticano a violarlo. Tuttavia, i computer quantistici sfruttano una fisica diversa, rendendo l’ECDLP risolvibile con una potenza di elaborazione sufficiente.

Per decenni questa è stata una preoccupazione lontana. La pura complessità ingegneristica della costruzione di computer quantistici su larga scala rendeva la minaccia ipotetica. Ma la situazione sta cambiando a un ritmo accelerato.

La soglia sempre più ristretta

I ricercatori hanno ridotto drasticamente i requisiti stimati di qubit per violare l’ECDLP. Si stima che nel 2019 il cracking di RSA-2048 (un metodo di crittografia correlato) richiedesse 20 milioni di qubit. Nel febbraio 2024, quel numero era crollato a soli 100.000. Questo non è semplicemente un progresso incrementale; è un cambiamento esponenziale nella fattibilità.

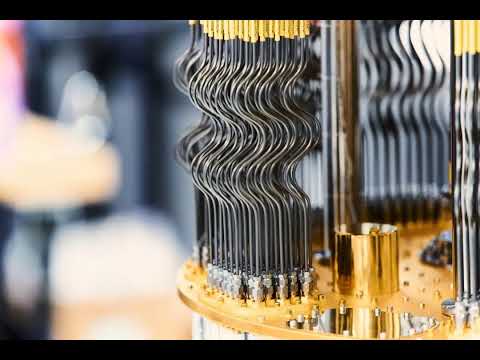

Gli attuali computer quantistici superano già i 1.000 qubit, con gli array più grandi che raggiungono i 6.100. Dolev Bluvstein di Oratomic stima che una macchina con 10.000 qubit potrebbe rompere l’ECDLP entro pochi anni di funzionamento. Il team di ricerca quantistica di Google, guidato da Ryan Babbush, suggerisce che 500.000 qubit potrebbero ottenere lo stesso risultato in meno di dieci minuti.

La velocità è fondamentale: un computer quantistico sufficientemente potente potrebbe intercettare le transazioni di criptovaluta e rubare fondi prima che vengano registrati in modo permanente.

La corsa contro il tempo

Anche se la costruzione di una macchina da 10.000 qubit completamente funzionante potrebbe richiedere fino alla fine del decennio, la tecnologia sottostante sta progredendo così rapidamente che le stime prudenti potrebbero rivelarsi troppo ottimistiche. Il team di Google ha persino nascosto tutti i dettagli del suo algoritmo di decrittazione per motivi di sicurezza, indicando l’immediatezza della minaccia.

La natura decentralizzata delle criptovalute le rende particolarmente vulnerabili. A differenza dei sistemi bancari tradizionali, che possono potenzialmente adattare le difese dopo un attacco, le transazioni blockchain sono irreversibili una volta confermate.

Il passaggio alla crittografia post-quantistica

Il National Institute of Standards and Technology (NIST) ha già iniziato a standardizzare gli algoritmi di crittografia post-quantistica (PQC) progettati per resistere agli attacchi quantistici. Il governo federale degli Stati Uniti prevede di migrare al PQC entro il 2035, ma gli esperti sollecitano le organizzazioni a effettuare la transizione immediatamente. Google sta spingendo per l’adozione del PQC entro il 2029, riconoscendo che la finestra d’azione si sta rapidamente chiudendo.

“Questi documenti rafforzano l’idea che la finestra per la migrazione è limitata e che il momento di agire è adesso.” – Dustin Moody, NIST

L’arrivo della crittografia resistente ai quanti è inevitabile, ma la transizione sarà dirompente. La minaccia incombente sottolinea l’urgente necessità di misure proattive per salvaguardare il mondo digitale prima che sia troppo tardi.