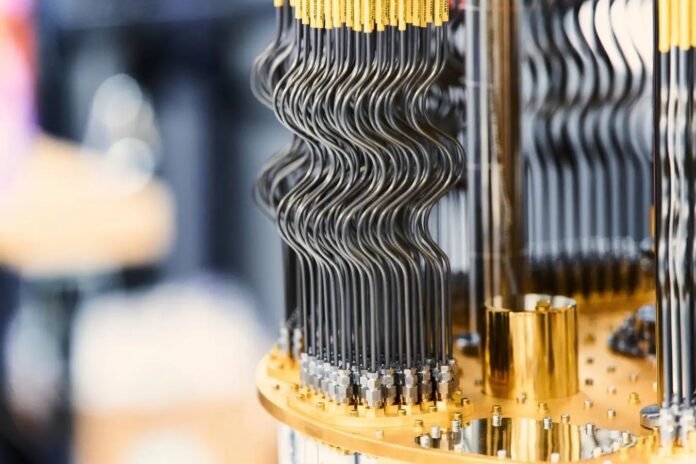

Die Bedrohung der aktuellen Internetsicherheit durch Quantencomputer ist nicht mehr theoretisch. Jüngste Durchbrüche deuten darauf hin, dass innerhalb des nächsten Jahrzehnts eine Maschine auf den Markt kommen könnte, die in der Lage ist, weit verbreitete Verschlüsselungen zu knacken – viel früher als bisher angenommen. Zwei unabhängige Forschungsteams haben gezeigt, wie schnelle Fortschritte in der Quantencomputerleistung die Lücke bei der Entschlüsselung der kryptografischen Grundlagen von Online-Transaktionen, Kryptowährungen und sensiblen Daten schnell schließen.

Die Sicherheitslücke: Elliptische Kurvenverschlüsselung

Der Kern des Problems liegt in der ECDLP-Verschlüsselung (Elliptic Curve Discrete Logarithm Problem). Diese Methode ist grundlegend für die Sicherung moderner digitaler Systeme. Banken, E-Commerce und praktisch alle wichtigen Kryptowährungen, einschließlich Bitcoin, verlassen sich auf ECDLP, weil herkömmliche Computer Schwierigkeiten haben, es zu knacken. Allerdings nutzen Quantencomputer eine andere Physik aus, sodass ECDLP mit ausreichender Rechenleistung lösbar ist.

Jahrzehntelang war dies ein weit entferntes Problem. Die schiere technische Komplexität beim Bau großer Quantencomputer ließ die Bedrohung hypothetisch erscheinen. Aber das ändert sich immer schneller.

Die schrumpfende Schwelle

Forscher haben den geschätzten Qubit-Bedarf zum Brechen von ECDLP drastisch reduziert. Im Jahr 2019 wurden zum Knacken von RSA-2048 (einer verwandten Verschlüsselungsmethode) schätzungsweise 20 Millionen Qubits benötigt. Bis Februar 2024 war diese Zahl auf nur noch 100.000 gesunken. Dabei handelt es sich nicht nur um einen schrittweisen Fortschritt; Es ist eine exponentielle Verschiebung der Machbarkeit.

Aktuelle Quantencomputer verfügen bereits über mehr als 1.000 Qubits, wobei die größten Arrays 6.100 erreichen. Dolev Bluvstein von Oratomic schätzt, dass eine Maschine mit 10.000 Qubits ECDLP innerhalb von Jahren nach dem Betrieb zerstören könnte. Das Quantenforschungsteam von Google unter der Leitung von Ryan Babbush geht davon aus, dass 500.000 Qubits das gleiche Ergebnis in weniger als zehn Minuten erzielen könnten.

Die Geschwindigkeit ist entscheidend: Ein ausreichend leistungsstarker Quantencomputer könnte Kryptowährungstransaktionen abfangen und Gelder stehlen, bevor sie dauerhaft aufgezeichnet werden.

Der Wettlauf gegen die Zeit

Während der Bau einer voll funktionsfähigen 10.000-Qubit-Maschine bis zum Ende des Jahrzehnts dauern könnte, schreitet die zugrunde liegende Technologie so schnell voran, dass sich konservative Schätzungen als zu optimistisch erweisen könnten. Aus Sicherheitsgründen hat das Google-Team sogar vollständige Details seines Entschlüsselungsalgorithmus zurückgehalten, was auf die Unmittelbarkeit der Bedrohung hinweist.

Der dezentrale Charakter von Kryptowährungen macht sie besonders anfällig. Im Gegensatz zu herkömmlichen Bankensystemen, die ihre Abwehrmaßnahmen nach einem Angriff möglicherweise anpassen können, sind Blockchain-Transaktionen nach der Bestätigung unwiderruflich.

Der Übergang zur Post-Quantum-Verschlüsselung

Das National Institute of Standards and Technology (NIST) hat bereits mit der Standardisierung von Post-Quantum-Verschlüsselungsalgorithmen (PQC) begonnen, die Quantenangriffen widerstehen sollen. Die US-Bundesregierung plant, bis 2035 auf PQC umzusteigen, Experten fordern Organisationen jedoch dringend dazu auf, sofort umzusteigen. Google drängt auf die Einführung von PQC bis 2029 und ist sich bewusst, dass sich das Zeitfenster für Maßnahmen schnell schließt.

„Diese Papiere bekräftigen die Vorstellung, dass das Zeitfenster für Migration begrenzt ist und jetzt die Zeit zum Handeln gekommen ist.“ – Dustin Moody, NIST

Die Einführung der quantenresistenten Kryptographie ist unvermeidlich, aber der Übergang wird disruptiv sein. Die drohende Bedrohung unterstreicht die dringende Notwendigkeit proaktiver Maßnahmen zum Schutz der digitalen Welt, bevor es zu spät ist.